Conselho de Segurança da ONU tem cinco novos membros

A Assembleia Geral da Organização das Nações Unidas (ONU) elegeu nesta sexta-feira (2) os cinco novos membros não permanentes de seu Conselho de Segurança: Peru, Costa do Marfim, Guiné Equatorial. Kuwait e Polônia, que passam a integrar o órgão no biênio 2018-2019. Os países candidatos representavam os grupos África e Ásia-Pacífico, Europa do Leste e América Latina e Caribe. A informação é da ONU News.

O resultado da votação foi lido pelo presidente da Assembleia Geral, Peter Thomson. Ele explicou que os cinco novos membros não permanentes participarão do Conselho a partir de 1º de janeiro de 2018, por um período de dois anos.

A Assembleia Geral da ONU elege todos os anos cinco países para ocupar uma cadeira não permanente. Existem ao todo 10 assentos rotativos e cada país eleito ocupa a vaga por dois anos.

O Conselho de Segurança tem ainda cinco membros permanentes, que são os países que têm o direito de veto durante as votações: China, Estados Unidos, França, Reino Unido e Rússia.

Conselho de Segurança não aprova sanções à Síria pelo uso de armas químicas

O Conselho de Segurança da Organização das Nações Unidas (ONU) não aprovou ontem (28), por 9 votos a favor, 3 contra e 3 abstenções um projeto de resolução que visava impor sanções ao uso e produção de armas químicas na Síria. Apesar da maioria dos votos a favor, a matéria não foi aprovada porque a Rússia e a China votaram contra e, como membros permanentes do Conselho, têm poder de vetar o documento. A Bolívia também votou contra a resolução.

Dos 15 países-membros do Conselho de Segurança, nove foram a favor do projeto (Estados Unidos, França, Reino Unido, Itália, Suécia, Uruguai, Japão, Senegal e Ucrânia) e três (Cazaquistão, Egito e Etiópia) abstiveram-se de votar. A votação ocorreu enquanto uma nova rodada de negociações de paz sobre a Síria está em andamento em Genebra.

Se aprovado no Conselho de Segurança, o projeto de resolução teria imposto o congelamento de ativos e proibições de viagens a indivíduos e entidades associadas ao governo sírio, com base em alegações de ataques de armas químicas feitas por uma investigação conjunta da ONU e da Organização para a Proibição de Armas Químicas.

Saiba Mais

A investigação conjunta concluiu que o governo sírio esteve envolvido no uso de produtos químicos tóxicos como armas em três casos e que o grupo terrorista Estado Islâmico usou gás mostarda em uma ocasião.

Oposição

O embaixador chinês na ONU, Liu Jieyi, disse ao Conselho, após a votação, que as investigações sobre o uso de armas químicas ainda estão em andamento e que é muito cedo para chegar a uma conclusão final. “Mas nós nos opomos ao uso de armas químicas por qualquer Estado, qualquer organização e qualquer indivíduo, em qualquer circunstância,” afirmou.

O vice-embaixador russo, Vladimir Safronkov, disse que o projeto foi colocado em votação com base em uma doutrina dos estados ocidentais, apesar dos esforços feitos em Genebra para resolver a crise síria. “Vemos isso como uma tentativa de retardar e minar os atuais esforços políticos e diplomáticos,” disse Safronkov.

O projeto de resolução também teria proibido o fornecimento de helicópteros ao governo sírio. Safronkov disse que a medida prejudicaria o combate ao terrorismo, bem como os esforços de ajuda humanitária na Síria.

A embaixadora dos Estados Unidos (EUA) na ONU, Nikki Haley, disse ao Conselho de Segurança que ninguém deveria hesitar em impor consequências para os ataques de armas químicas. Ela disse que os Estados Unidos já identificaram cada pessoa e cada entidade listada no projeto de resolução para sanções e prometeu trabalhar com a União Europeia e outros parceiros para pressionar por sanções semelhantes o mais breve possível.

*Com informações da Rádio ONU

Física quântica vai revolucionar a internet.

Desde 1.993, quando o pesquisador da IBM, Charles Bennet, confirmou que o estado quântico de um objeto, ou seja, sua estrutura básica poderia teoricamente ser transportada. A partir de então, começou uma intensa luta para desenvolver essa tecnologia.

Vários países do mundo investem milhões na tecnologia que usará satélites espaciais para transmitir a informação quântica digitalizada, o que poderá mudar profundamente a comunicação a nível global.

Em primeiro lugar, essa tecnologia representa segurança. O teletransporte quântico dará um forte impulso ao desenvolvimento de criptografia e computação quântica, assim como nos sistemas de telecomunicações, capazes de obter transmissões instantâneas de dados. Isso é o que sonham os serviços secretos de todo o mundo, pela simples razão de que esses canais de comunicação serão 100% resistentes a escutas e piratas da informação.

Desde o início foi concebido, com base nas leis da física quântica, que uma substância muito pequena poderia ser transportada de um lugar para outro, sem sair de sua posição original. Não se trata de transportar a matéria mas, sim, a estrutura de um objeto. A ideia é separar uma partícula subatômica de seu estado quântico.

“Uma vez alterado o estado de uma partícula, uma cópia sua poderá ser recriada remotamente”. Afirmou Charles Bennett, cientista que trabalhou para a IBM, autor da teoria do teletransporte quântico.

Desde que foi descoberta essa possibilidade, cientistas de vários países vem desenvolvendo experiências cada vez melhores, relacionadas ao teletransporte de partículas.

Este ano, duas equipes: uma da China e outra composta por cientistas da Áustria, Canadá, Alemanha e Noruega, conseguiram transferir propriedades físicas de uma partícula de luz (fótons) via raio laser 97 e 143 km, respectivamente. Assim, tais experimentos ficaram bem além do recorde anterior, de 16 milhas, estabelecido por uma equipe chinesa em 2.010.

Os fótons da física moderna são partículas elementares portadoras de todas as formas de radiação eletromagnética. Tem massa invariante zero e são capazes de se mover a velocidade da luz.

A tecnologia desenvolvida inclui dois links ópticos, um convencional e outro quântico, fontes gêmeas de fótons emaranhados e muitas vezes não correlacionadas com frequência e detectores de fótons individuais de níveis de ruídos ultra-baixos.

Com essas conquistas, vários cientistas já estão pensando na fase seguinte: canalizar a informação em partículas de um satélite em órbita da Terra.

Traduzindo: esta tecnologia permitirá que espiões transmitam grandes volumes de informação ou desenvolver uma codificação que não se poderia “hackear”.

Se desenvolvidos, os tais computadores quânticos seriam mais potentes e pequenos, exigindo “teletransporte” para uni-los a uma versão quântica da internet.

A China já planeja lançar um satélite com teleportador experimental deste tipo em 2.016, enquanto as agências espaciais da Europa, Japão e Canadá também esperam lançar seus próprios projetos de teletransporte, via satélite, nos próximos anos.

É digno de nota que os EUA ficarão para trás por razões burocráticas, já que essas experiências não tem o apoio do estado desde 2.008.

Comentário: Não dá nem para comentar um assunto de nível tão complexo mas sempre há algumas observações que se pode fazer.

Quando falamos em teletransporte, pensamos em algo muito mais fictício e absurdo que o que é informado aqui.

Já era de se esperar por uma nova corrida por tecnologias de informação mais baratas e econômicas, essa nova tecnologia irá revolucionar a informática, além de melhorar os serviços que já usamos. A questão é saber se o ser humano estará preparado para essa nova revolução.

Como podemos notar no final do texto, publicado pela RT, os EUA estão emperrando essa tecnologia no país, burocraticamente.

Isso é compreensível, afinal, os serviços secretos sempre foram monopolizados pela CIA.

Todos nós sabemos que os verdadeiros hackers utilizam a mesma tecnologia que as grandes corporações para nos espionar. Essa nova tecnologia poderia bloquear as invasões hackers, por outro lado, tornaria os sistemas da Web 2.0, desenvolvida pelos hackers, mais segura.

Resumindo: as pessoas teriam privacidade em suas atividades e dados, num futuro bem próximo, mas será que isso interessa a elite americana, já que o governo não manda nada por lá.

As grandes corporações não medem esforços para desenvolver tecnologias de busca que possam rastrear conteúdo de Deepweb, Darknet e Dark internet, etc., além disso, o novo sistema de IP já tem preocupado a polícia secreta americana, devido a possibilidade de aumento de endereços virtuais e cada vez que uma tecnologia permite o aumento de conteúdo, mais dor de cabeça para o serviço secreto americano.

Fonte: RT-TV

Comentário, tradução e adaptação do texto: By Jânio

Dark Internet – A internet obscura

Dark Internet: Formada por redes de sites inacessíveis, sites e redes secretas que se estendem por toda a internet, a Dark Internet pode ser acessada, mas não pelos meios convencionais.

A principal causa do aparecimento da Dark Internet deve-se ao crescimento desorganizado da internet, criando falhas na alocação de recursos. Um bom exemplo de Darknet é o MILNET, rede de sites militares.

Algumas redes do governo são tão antigas quanto a pioneira Arpanet, e não foram sequer incorporadas a arquitetura de desenvolvimento para a internet.

Acredita-se que os crackers utilizam técnicas para sequestrar roteadores privados, com a intensão de desviar o tráfego ou atividade ilegal, além de ocultá-los. Através desses roteadores particulares, a Dark Internet pode ser criada e ser usada para conduzir todo tipo de má conduta na internet.

A Dark Internet recebeu atenção especial a partir de 2.001, quando muitas organizações de segurança, incluindo a Arbor Networks, identificaram DarkNets ilegais, com potencial para efetuar ataques.

Fonte: Wikipedia

WebRep mostra a reputação do site

Já foi o tempo em que eu clicava em todo botão que eu via no computador, provocando uma bagunça tão grande que nem os técnicos conseguiam resolver. Hoje, eu adoto prioridades, admitindo que nem todos podem aprender tudo e que a informática está meio distante de meus conhecimentos.

Foi por isso que eu deixei passar em branco uma funcionalidade de meu anti-vírus favorito, o Avast.

Boa parte dos softwares são lançados em caráter gratuitos mas, depois de algum tempo, depois de obterem muita publicidade e conquistarem corações e mentes, tornam-se pagos, deixando um espaço difícil de ser preenchido.

No caso dos anti-vírus, isso não acontece. A concorrência é muito grande e a ideia de cartel dificilmente atingirá esse setor, que tem muito a ver com os hackers.

Por isso temos opções muito boas de anti-vírus para uso doméstico, evitando a ira dos próprios hackers.

Quando instalamos o Avast, podemos configurá-lo de maneira que possamos nos manter protegidos, enquanto estamos online.

Em cada um dos resultados da busca, aparecerá a reputação desse website à sua frente, podendo ser bom (verde), merecer atenção (amarelo), ou ser perigoso (vermelho). Todos esses resultados são baseados em uma votação dos mais de 160 milhões de usuários da comunidade do Avast em todo o mundo.

Caso a votação seja insuficiente, uma outra cor ou reputação será atribuída para esse determinado website.

Esse recurso chamou-me a atenção a partir do momento em que eu fiquei mais atento aos plagiadores, os plagiadores tem muita rejeição na rede. Outros sites que também foram tomados de surpresa, foram os sites de cookies e sites de conteúdo cracker.

… mas eu fiquei mais curioso nos últimos dias, eu queria participar desse processo democrático, aliás, a internet tem se tornado cada dia mais democrática, até a Facebook já registra a reputação dos sites através do feedback e, naturalmente, com a ajuda do Avast.

Eu fui procurar informações e descobri que a reputação de um site pode ser visto na parte superior do navegador, basta clicar ali para participar da votação.

Esse recurso é muito importante para manifestações políticas ou de repúdio a sites ligados a conteúdos proibidos ou sem filtro satisfatórios à pornografia. Pode ser uma arma também contra os plagiadores ou comportamento mau-caráter.

O plugim WebRep do Avast pode ser configurado automaticamente durante a sua primeira instalação, podendo ser oferecido pelo suporte durante as atualizações.

“O avast! WebRep (Reputação da internet) é instalado opcionalmente com o avast! antivírus. Por outro lado, ele pode ser instalado posteriormente abrindo a interface do avast!, clicando na aba “Proteção adicional”, selecionando a aba WebRep e depois clicando em “Instalar”. Antes de instalar o WebRep, você pode ver se o seu navegador é suportado.

O WebRep é baseado na informação recebida pela comunidade global de usuários do avast! sobre o conteúdo e segurança dos sites visitados, ajudando a melhorar a navegação de todos os usuários. Você pode contribuir “voltando” no conteúdo e segurança dos sites que você visita (veja abaixo).

Quando você visitar um site, você verá uma sequência de três barras (vermelha, amarela ou verde) que indica como o site é classificado ou quando você executar uma busca com os mecanismos de busca populares da internet verá o mesmo indicador próximo a cada um dos resultados da lista.

A cor do indicador mostra se o site é classificado como “bom” (verde), “médio” (amarelo) ou “mau” (vermelho) em termos de segurança. O número de barras iluminadas indica a força da classificação. Uma, duas ou três barras iluminadas representam um número de votos pequeno, limitado ou alto.

Ao clicar no indicador colorido uma caixa se abrirá e você poderá ver mais informações sobre como o site foi classificado e como você pode enviar o seu próprio voto.

No lado esquerdo, você pode ver a classificação global. Abaixo da classificação, você pode ver alguns ícones que representam as categorias às quais pertence o site.

No lado direito, você pode enviar o seu próprio voto. Aqui você pode ver uma barra simples dividida em cinco segmentos coloridos que é utilizada para uma classificação detalhada do domínio do site. Abaixo dessa barra, você pode encontrar novamente os ícones das categorias. Clique em um ou mais ícones a serem atribuídos ao domínio segundo as categorias que forem relevantes e, finalmente, clique no botão “Enviar o seu voto”.”

A localização do WebRep pelo menu é:

Menu lateral esquerda => Proteção Adicional => WebRep

Informações online: Avast

By Jânio

Pobre não tem medo de ladrão

Hoje, no banco, todos os clientes observaram algumas mudanças que ocorreram visando segurança. Essas medidas lembraram aos clientes de um aviso nas lotéricas da cidade, avisando que haviam fechado para a perícia da Polícia Federal.

O aviso não deixava bem claro, mas falava em algo como roubo de malotes eletrônicos, assalto sofisticado de colarinhos brancos.

Esse problema nas lotéricas fez com que as autoridades se lembrassem de criar medidas de seguranças nas agências da Caixa Econômica Federal. Para os financiamentos bilionários, como foi o escândalo do Panamericano, ainda não há solução.

Isso me fez lembrar da segurança virtual, nós sabemos que há muitos piratas virtuais, mas a quantidade de ataques bem sucedidos ainda é muito pequena.

Segundo uma pesquisa que eu li na internet, e que ainda não pude comprovar, a grande maioria dos brasileiros sequer conhecem os sistemas de bankline e internet banking. Só faltava os crackers fazerem uma campanha, ensinando as pessoas a usarem esses sistemas, para depois poderem roubar.

Na realidade, os brasileiros não tem nem dinheiro para depositar nos bancos, quanto mais retirar dinheiro.

A classe média deposita o pagamento, em seguida, começa a gastar até que o mês termine, rezando para que o pagamento não termine antes. No caso do pobre, não é preciso depositar, porque o dinheiro já foi todo gasto no mês anterior.

O nível de pobreza extrema evita que o problema da segurança venha à tona. Não há o que roubar do pobre porque tudo o que o pobre tem é refugo.

É por isso que o lixo dos países de primeiro mundo está sendo exportado para o Brasil, é isso mesmo, já chegamos a esse ponto. Depois de recebermos os lixo, quem é que vai querer roubá-lo?

Texto relacionado:

Mais da metade dos brasileiros vive com menos de um salário mínimo

By Jânio

Investigação de um cidadão acima de qualquer suspeita

A diferença entre um país e outro, quando se trata de violência, é grande.

A Inglaterra, por exemplo, chegou a matar um brasileiro inocente, numa época conturbada, sob ameaça terrorista.

Apesar disso, a Inglaterra é considerada uma nação rígida no cumprimento da lei, na manutenção da segurança. Locais de risco são constantemente vigiados por policiais sem armas de fogo, as prisões juvenis são uma realidade, inclusive para ricos, que pagam pela estadia “de luxo”, sendo obrigados a seguir uma disciplina rígida e de isolamento.

No território inglês não se nota a violência do resto do império britânico.

Eu tenho uma ideia de que a polícia deve prever as ações dos bandidos, colocando-se antecipadamente nos locais de maior risco, mantendo homens para vigiar aglomerações de suspeitos, enfim, a polícia deveria ser inteligente.

Num país como o Brasil, não é isso o que acontece, parece que quanto maior a miséria, mais as pessoas precisam das igrejas, políticos e polícia. Todo o sistema de nossa sociedade parece se beneficiar com a desgraça da população.

Se não houvessem tantos problemas sociais, talvez as pessoas não procurassem as igrejas, não vendessem os votos em troca de favores políticos.

Para a polícia que tem interesse em combater o crime, há duas linhas de investigação, segundo um seriado especialista no tema, baseado em arquivos da polícia federal americana, Arquivo X:

1 – Quando bandidos fazem ameaças, ou reivindicam, o propósito racional de darem essa informação, é para permitir que os impeçam. Seu objetivo é promover a si mesmo.

Segundo as estatísticas, há um padrão modelo para todos os casos, onde uma ameça faz com que o crime seja confirmado, e solucionado na maioria das vezes. Se não agirem rápidos, ignorando os dados estatísticos, a lógica, o óbvio, o crime não será solucionado, vidas estarão em risco.

2 – No caso do elemento surpresa, é diferente. Atos isolados, imprevisíveis, sem antecipar imprevistos, nem esperar nada num universo de possibilidades infinitas; pode-se ficar a mercê de qualquer fato ou ato, qualquer coisa que não possa ser programada, categorizada, ou facilmente consultada.

Nesse caso, o que vale é o pressentimento, a capacidade de farejar e investigar, seguidos apenas pelo instinto e pelo ambiente em que se encontram.

No caso do filme “Suspeito Zero”, um ex-agente federal consegue se antecipar em quase todos os crimes, numa capacidade de “farejar” inacreditável, até para a própria polícia, que o vê como suspeito desses crimes.

Sua capacidade de estar sempre no local do crime, no momento exato em que eles acontecem, é a principal prova que pode incriminá-lo.

O filme cria um clima de gato e rato, onde os culpados pelo crime são assassinados, mas os crimes continuam acontecendo, o próprio policial dá sinais de insanidade, podendo ser o assassino.

Suspeito Zero – Segundo a teoria, criada pelo antigo agente, um assassino em série poderia atravessar todo o país sem ser pego, contrariando padrões e repetição de comportamento. A teoria supõe alguém sem padrões, uma máquina assassina aleatória que nunca deixaria pistas, nem agiria de acordo com o que a polícia pensa, não a polícia comum.

Suspeitos zero não obedeceriam as leis ou normas comuns, contrariamente, seguiriam o contraditório, aparecendo onde não deveria aparecer, fazendo o que não deveria fazer, agindo de maneira contrária ao esperado. Segundo a teoria do suspeito zero, o próprio criador dela poderia ser o assassino, ou seja o policial poderia ser o assassino.

Para saber se o policial é o assassino, a polícia tem de achá-lo primeiro.

O mais curioso nessa história, é que a polícia poderia resolver outros casos enquanto investiga esse, devido aos ambientes sórdidos, ao faro e a intuição para desvendar um crime, desenvolvido pelo criador dessa teoria.

By Jânio

Portugal é décimo terceiro entre os computadores zumbis

Os vírus e outras infecções de computadores, são verdadeiras pragas capazes de tirar o sossego de muita gente. Em países subdesenvolvidos, onde o nível de emprego, para profissionais de tecnologia, é pequeno, surgem as maiores ameaças que infernizam o mundo inteiro.

Em primeiro lugar, é preciso dizer que os vírus não são todos iguais, alguns podem provocar o cancelamento de seu acesso a internet, via telefone, ou cancelamento da conta no provedor, ou até processos legais e prisões.

Isso pode acontecer, inclusive, porque você, involuntariamente, passa a ser um criminoso sem saber.

O problema é tão sério que, há alguns anos atrás, a CIA prendeu um internauta, com a ajuda da polícia japonesa, acusado de invadir os computadores da polícia secreta dos Estados Unidos. Mais tarde, descobriu-se que o internauta japonês era inocente, e olha que ele foi pego no flagra; tente imaginar a Polícia Federal arrombando a porta de seu quarto, acompanhado da CIA, polícia secreta americana.

Esse é um problema cada vez mais comum, segunda a Panda ABS, empresa especializada em segurança de internet. Segundo essa pesquisa, Portugal possui um por cento, de todos os computadores do país, infectados por botnets, ocupando a a décima terceira posição no ranking dos países mais infectados do mundo.

Essas pragas, quando infectam os computadores, abrem uma porta na máquina, por onde passam a controlar seu computador remotamente, transformando seu computador em verdadeiros zumbis. Você continuará usando o computador, inocentemente, enquanto sua máquina fará, simultaneamente invasões a bancos, envio de vírus, criando uma verdadeira rede de computadores Zumbis, praticamente impossíveis de serem abordados.

Em começo de carreira, Angelina Jolie protagonizou um filme chamado, se eu não me engano, “Hackers – Piratas da internet”. No filme, os hackers viviam em guerra contra os crackers, que usam as mesmas técnicas mas não resistem a tentação de cometer crimes, com tamanho poder sobre essa tecnologia.

No filme, os hackers se utilizavam de orelhões, ou telefones públicos, para criar conexões. Um orelhão era ligado a outro, que era ligado a um terceiro, e assim subsequentemente.

No controle central, alguns hackers ou crackers, dependendo da finalidade, podem ainda se utilizar de aparelhos móveis, notebooks conectados por satélites, através de celulares de cartão, ou pré-pagos.

Pode parecer coisa de outro mundo, mas para quem já trabalhou em alguma empresa de telefonia e com redes de internet, isso é brincadeira de criança.

Você notará seu computador um pouco mais lento, algumas vezes parece que ele está carregando alguma coisa, mas com as super conexões atuais, aliados a super computadores, isso pode passar despercebido facilmente.

Qualquer pessoa, por melhor profissional que seja, procura formatar o computador na menor suspeita de vírus.

O problema começa quando os malditos técnicos de informática dizem que formatou seu computador, quando, na verdade, fez uma simples limpeza. Formatar, significa zerar a máquina, ou seja, não pode sobrar nada no disco rígido do computador. Se você nota qualquer vestígio de configuração que você havia feito do windows ou Linux, algum programa que você já havia instalado, que não faz parte do pacote do sistema operacional, então seu computador não foi formatado, você foi enganado.

Segundo essa pesquisa, da Panda security, houve um aumento de 30 % no número de computadores infectados, onde os internautas praticam crimes sem saber.

Segundo a pesquisa, a Espanha lidera com 44% das máquinas infectadas, seguido pelos EUA, com 14,4%, com o México aparecendo em terceiro, com 9,3%.

No ano passado, Portugal estava em vigésimo lugar com quase a metade dos computadores infectados, hoje, a coisa está pior, está em décimo terceiro lugar no ranking.

O Brasil se encontra em quarto lugar, Seguido da Argentina e Itália. Em décimo segundo, está o Chile, seguido de perto por Portugal e Alemanha.

Aconselha-se manter sempre um anti-virus atualizado, acompanhado de um bom anti- spyware.

Outras formas eficientes de se combater essa praga seria:

Não utilizar Lan-houses e Cyber cafés, computadores públicos que aumentam o número de contaminação e captura de senhas.

Formatação total da máquina, de dois em dois anos, no mínimo. Formatar demais pode comprometer o disco rígido.

Utilizar computadores diferentes para vida profissional e pessoal.

Evitar internet banking ou digitar dados muito pessoais como: CPF, telefone, identidade, totalmente fora de moda em época de web 2.0.

Trocar as senhas regularmente, de preferência depois de formatar o PC.

Eu, particularmente, não utilizo o Outlook Express, para não usar sua porta, facilitando o envio de dados para crackers, não utilizo programas P2P como o próprio outlook, que utiliza o protocolo smtp, além de outros programas P2P como o MSN e o ICQ.

Estão na lista P2P, peer to peer, par a par, também os compartiladores de MP3 e vídeos de maneira descentralizada, onde o computador compartilha diretamente os arquivos. Nesse caso o computador pode ser tanto cliente (usuário), quanto servidor, mantendo sempre um canal de rede aberto.

Há vários programas que compartilham essa porta: Napster e Ares estão entre eles. O Kazaa usava esse sistema, depois de processado, voltou em sistema via streaming, ou seja, online sem poder baixar, apenas ouvir ou assistir na internet, evitando o sistema o P2P.

Salas de bate papo e o próprio Twitter usam canais irc, portanto, todo cuidado é pouco. Escritório não é lugar para entretenimento virtual.

By Jânio

Salmo 23 – O Salmo da Vida

O Senhor é meu Pastor – Proteção;

Nada me faltará – Suprimento.

Ele me faz repousar em pastos verdejantes – Abundância.

Leva-me para junto das águas tranquilas – paz,

Refrigera-me a alma – Cura.

Guia-me pelas veredas da justiça – Direção.

Por amor do Seu Nome – Propósito.

Ainda que eu ande pelo vale da sombra da morte – Experiência.

Não temerei mal algum – Confiança.

Porque Tu estás comigo – Companhia.

A Tua vara e o Teu cajado me consolam – Conforto.

Preparas-me a mesa na presença de meus adversários – Provisão.

Unges-me a cabeça com óleo – Consagração.

O meu cálice transborda – Alegria.

Bondade e misericórdia me seguirão todos os dias da minha vida – Segurança.

“Quando os projetos humanos falecem, lembremos-nos de que na extremidade das nossas forças, começam as possibilidades de Deus”.

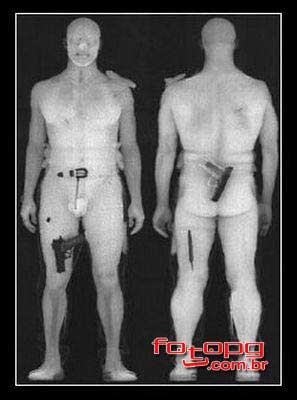

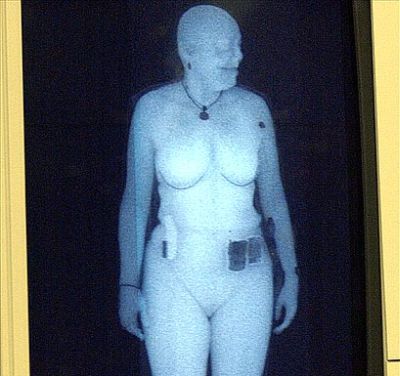

Raio-x deixa pessoas nuas em aeroportos.

invasão de privacidade

O novo raio-x a ser instalado no aeroporto de Londres, causou muita polêmica.

A maioria dos londrinos não se importou muito com a medida de segurança, a ser adotada pela polícia inglesa. Outros países, como os Estados Unidos, estão no mesmo caminho.

Com essa medita extrema, atentados como o de 11 de setembro, serão impossíveis de acontecer. Por outro lado, levando se em conta as diferenças culturais ao redor do mundo, a medida dará muito o que falar.

A primeira questão levantada foi: As crianças não poderão ser submetidas a esse sistema? – certamente que não, mas haverão os meios tradicionais, para as crianças.

Pelo que parece, esse sistema só deverá ser aplicado em pessoas adultas.

Ima demonstração do sistema, como mostram as imagens, farão muitas pessoas desistirem de suas viagens, mas os terroristas e criminosos internacionais, sem dúvida, serão forçados a mudar suas estratégias, ou desistir, porque agora a tolerância é zero, literalmente falando.

Qual é o limite

By Jânio

Os três melhores anti-vírus do mercado.

ranking dos anti-virus.

O grande teste de qualidade para um software passa, inevitavelmente, pelo uso gratuito do sistema.

1 – Freeware – Quando o software (sistema ou programa, como queiram chamar), é totalmente livre para uso, liberado para o público em geral. Isto é muito bom quando o sistema não é muito complexo, sofisticado, casos de pequenos trabalhos que servem, inclusive, para divulgar o nome de um profissional.

Assim, as grandes empresas apostaram na ideia e começaram a lançar produtos de qualidade, complexos e sofisticados, como forma de valorizar a marca.

2 – Shareware – Este tipo de software é liberado para o público com restrições, podem ser usados por um tempo determinado, até que o tempo expire, devendo então ser comprado, ou utilizar em versões diferenciadas, onde o uso pessoal é livre e o uso profissional é pago.

No caso dos ati-vírus, programas que não podem faltar na máquina, saber como são classificados estes sistemas é fundamental para se saber qual escolher, qual seu perfil de usuário.

Na internet, os melhores programas estão em inglês, para desespero dos usuários, nem sempre o inglês básico é suficiente para conhecer o sistema, mesmo quando o usuário possui conhecimentos avançados da língua, falta o intercâmbio em sua língua natal, a interatividade com seus amigos e usuários nacionais.

Frente a todas estas barreiras, impostas pela diferença cultural, a tendência é a divulgação em massa dos softwares que tiveram a sensatez de lançar o produto em português, freeware ou shareware, para testes do público em geral.

Na maioria das vezes, apenas o fato da empresa lançar o produto para testes públicos, já é suficiente para garantir sua qualidade, já que o público, podendo testar, não vai divulgar o produto, a menos que tenha uma excelente qualidade.

Relacionamos três anti-vírus, já testados, de qualidade, que podem ser facilmente encontrados, e baixados, na internet.

NORTON – É o produto mais conhecido da Symantec, já se tornou tradicional, muito conhecido dos usuários há muito tempo.

Este anti-vírus foi o primeiro experimentado por mim, após começar a usar a internet, grande fator de riscos, devido a exposição na rede. Spywares, vírus, worms, rootkits, e-mails infectados, atualizações online do banco de dados de novos vírus, nada escapa ao sofisticado sistema,

Assim como seu maior concorrente, o AVG, é um sistema pesado que exige muito de seu sistema, seu uso implica sempre em possuir uma configuração básica, de preferência o mínimo que ainda se comercializa, atualmente um giga de ram, na memória do computador.

Sua maior qualidade é sua interface gráfica de fácil uso, principalmente para iniciantes no sistema.

Sua versão é Shareware, ou seja, depois de um ano, o prazo se expira.

Para versões Windows XP e Windows vista

http://www.symantec.com/pt/br/index.jsp

AVG – Este foi o segundo anti-vírus que eu experimentei.

Nunca pensei que um dia a Grisoft conseguisse a façanha de levar o anti-vírus AVG a competir em pé de igualdade com o Norton da Symantec. Pois eles conseguiram, e fizeram mais, seguindo a tendência de softwares para uso gratuito, a Grisoft lançou duas versões:

Gratuíta – para uso doméstico, onde não há necessidade de registro.

Profissional – para empresas, onde seu uso implica necessariamente em adquirir o produto, pagando seu uso.

Em sua última versão, eu me atrapalhei, não consegui baixar corretamente a versão free, ficando com a versão anterior, 7,5.

Depois de duas tentativas frustradas, desisti, isso não diminuiu minha admiração pelo produto, tanto que continuo com sua versão anti-spyware.

A nova versão 8.5 traz um pacote que combatem: vírus, worms, trojan, spywares. Tudo é apagado automaticamente após verificação da máquina.

A versão 8.5 dispensa a instalação de um programa anti-spyware, isso porque essa ferramenta já está inclusa no pacote da nova versão.

Adaptado a web 2.0, o AVG possui uma ferramenta que inteage com sites de buscas, facilitando a identificação de sites infectados, sites sem segurança que apresentam perigo para navegação.

Assim como o Firewall do Windows, o AVG rastreia qualquer atividade suspeita de alterar a configuração do sistema.

O AVG possui as principais ferramenta apresentadas pelo seu maior concorrente, Norton da Symantec, inclusive apresenta um inconveniente parecido, é um sistema pesado, exige um computador com configuração mínima de mercado, 1 giga de ram, para não afetar o funcionamento natural da máquina.

O AVG apresenta uma versão freeware, gratuíta e outra comercial, deve ser adquirida para uso de empresas.

AVAST – Traduzido para o português como “alto”, referência antigas contra piratas, este é o terceiro anti-vírus que eu uso.

Devido a falhas de downloads, duas vezes seguidas, do AVG, optei pelo Avast, pelo fato de ser freeware, ou seja, assim como o AVG, possui uma versão gratuita para uso doméstico.

Outro fator que me levou a sua escolha, foi o fato da quantidade de usuários, no mundo todo ser muito grande, mostrando sua qualidade e aceitação no mercado.

A empresa criou uma interface diferenciada para o usuário, a ideia era que a sua interface gráfica fosse parecida com um media player, programas que tocam músicas ou filmes. Caso não goste do visual, poderá baixar outras skins, do próprio site.

O Avast possui entre suas credenciais o certificado ICSA, empresa especialista em verificação da eficiência do produto de segurança.

Este certificado foi atribuído devido a alta performance, agilidade de detecção de ameaças como o cavalo de troia, os mais perigosos.

Além disso, o programa possui suporte para arquivos compactados. arquivos executáveis, arquivos de sistemas, e-mails. No caso de e-mails, ele funcionará em dois modos:

Protocolo – de grande utilidade por funcionar em protocolos com POP3 e SMTP, por exemplo.

Plugin – ligado diretamente ao outlook da Microsoft.

Protege mensageiros instanâneos.

Compartilhadores de arquivos P2P, como emule, por exemplo.

Proteção contra Hackers.

Rastreia a rede em busca de ameaças, como um firewall.

Age como um proxy, transparente em navegadores como o internet explorer, firefox e opera.

O programa roda em Windows XP/Vista/98/2000

Ao contrário do AVG e do Norton, o Avast é leve, usa pouca memória e é extremamente rápido.

Fonte: Baixaki

By Jânio

Dicas para escapar das ameaças virtuais.

ameaças virtuais

Pelo tempo que eu ando navegando na internet, adquiri uma certa experiência, principalmente, no quesito segurança.

Como bem lembrou a Giovanna, da Symantec, não basta conhecer os perigos é preciso mudar a postura diante destas ameaças que representam os Lammers e seus scripts maliciosos e indesejáveis.

1 – Evite acessar sites pornôs ou sites de origem duvidosa, dê sempre preferência a indicação de amigos em redes sociais, principalmente os amigos de grande visibilidade nas buscas, aqueles que tem seu perfil conhecido por todos os internautas, em todas as redes conhecidas.

Aqui vale uma constatação, segundo pesquisas, Lammers tem preferências em sites de grande procura, por isso sempre usam estes sites para propagar suas pragas virtuais. Seus sites preferidos são: pornôs, celebridades e mp3, sendo que redes sociais, como o Orkut, começam a entrar nesta lista.

Faça uma busca, no Google, pelas principais atividades de seus amigos virtuais, principalmente os novos amigos, antes de abrir a guarda e acessar seus sites, aliás, pesquise seus sites também.

Sites só devem ser visitados quando a fonte é segura. Dê preferência aos amigos mais antigos, quando o assunto for visitação de sites novos.

2 – Sempre repare o desempenho de seu computador, se ele estiver lento e seu anti-vírus atualizado não detectar vírus, pode ser que seu computador esteja infectado por spyware, nesse caso, além de anti-virus será preciso também utilizar um anti-spyware.

A formatação definitiva do computador pode ser feita em último caso, na dúvida, consulte um técnico de sua confiança.

3 – É preciso instalar e executar, periodicamente, programas especializados em detecção e remoção de spyware.

Estes programas devem ser executados de acordo com seu nível de exposição na internet. Por exemplo, se você se arrisca mais, usa mais a internet, execute duas vezes por semana, seu anti-vírus e anti-spyware.

Se você usa menos e se expõe menos, execute pelo menos uma vez na semana, isso será suficiente.

4 – Tanto o anti-vírus quanto o anti-spyware, devem ser mantidos atualizados, desta forma, novos vírus e novos spyware serão detectados pelo programa, pragas virtuais surgem o tempo todo.

Tomando todas estas precauções, você poderá usar seu computador na internet, sem temor de estar sendo espionado e seus dados privados sendo roubados.

5 – Evite usar senhas em computadores públicos, downloads em sites que não conhece, nunca abra anexos em e-mails, nunca clique em nada, a não ser que seja de sua inteira confiança, o que não inclui emails de bancos ou e-mail convidando para ganhar dinheiro ou participar de programas.

Mantenha o update de seu sistema operacional (Windows, Mac OS, Linux, etc) constantemente atualizado.

6 – Evite palavras de dicionário em senhas, dados pessoais como: telefone, número da casa, data de nascimento, etc. também devem ser evitados, o ideal é misturar letras e números.

7 – Tome muito cuidado com arquivos de tamanho incomum, muito grande ou extremamente pequeno, com extensão .exe e .bat, arquivos autoexecutáveis são aqueles que depois que você clica, já era, não dá para voltar atrás, por isso deve se evitar clicar em emails, o ideal é fechar o e-mail, sair do site, e entrar no site que enviou o e-mail, por exemplo o orkut.

8 – Apesar de um bom anti-vírus e um bom anti-spyware serem suficiente, é recomendável muita cautela. O primeiro passo, quando se há a suspeita de infecção, vírus ou spyware, é a execução de um anti-virus e anti-spyware, em último caso, há sempre uma última alternativa, a reformatação do disco.

9 – Para evitar ser espionado quando digitar uma senha, aperte, pressione a tecla CAPS LOCK, em seguida fique pressionando a tecla SHIFT, enquanto digita a senha. O Keylogger grava a tecla que está sendo pressionada, SHIFT, enquanto a tecla CAPS LOCK será ignorada, o resultado, obviamente, sua senha será gravada ao contrário.

Use também o BACKSPACE. Pressionando esta tecla, podemos apagar várias letras da senha de uma só vez, enquanto o keilogger registra apenas um BACK SPACE. Exemplo: Digite vários caracteres que não tem nada a ver com sua senha, pressione e mantenha pressionado a tecla a tecla BACK SPACE, apagando tudo, mas tem que ser tudo de uma só vez, em seguida, digite sua senha utilizando a primeira técnica citada acima, combinação SHIFT e CAPS LOCK.

Criar este hábito profissional e seguro de usar seu computador, tanto em internet como em intranets, leva um certo tempo, mas traz resultados.

10 – Troque periodicamente suas senhas de e-mail, orkut, myspace, msn, etc. Se tiver uma pagina, site ou blog pessoal, troque periodicamente sua senha também.

11 – Alguns administradores de banco de dados, gerentes de redes, pedem sempre que você digite uma nova senha, diretamente no painel de controle, ou seja, não enviam a senha para seu e-mail, será que eles estão certos?

Esta é mais uma medida importante de segurança.

12 – Lembrando que para cada atividade, deve ser usada uma senha diferente, nunca use uma senha de banco em redes sociais, por exemplo.

by jânio.

O perigo está na internet.

perigo na rede

Se fosse para explicar o que é um Hacker na gíria, certamente, poderíamos utilizar “quem mete o nariz onde não é chamado”.

Um Hacker vive constantemente na “corda bamba”, podendo mudar para o lado negro, “Black Hat” ou manter-se fora do crime, preferindo trabalhar desenvolvimento de sistemas, o que não quer dizer que seus conhecimentos não sejam usados por outros.

O termo Hacker vem de hacks, que por sua vez designa modificações em reles eletrônicos, só utilizado em modificações, em programação, mais tarde.

A palavra Hacker vem do inglês, e tem vários significados: pessoa inovadora, rápida, resolve problema, fuçador.

Hoje, o Hacker é a pessoa que modifica um equipamento ou software, está sempre em busca de brechas, falhas de segurança.

Podemos identificar dois equívocos aqui: Achar que o Hacker só mexe com programação, achar que o Hacker possui grande capacidade mental e pouco relacionamento social.

Vamos definir um Hacker como uma pessoa que resolve um problema através da compreensão de sua origem, após estudo, tentativas e erros.

Apesar de ser uma forma mais demorada, o Hacker é meio que autodidata, a medida que começa a quebrar a cabeça, cria um caminho alternativo de aprendizado, podendo inclusive identificar falhas imperceptíveis, visto de forma convencional.

Processos desconhecidos, limitações de programação que os meios convencionais jamais ensinariam.

Apesar de ir contra a moral e ser ilegal, na maioria das vezes, os verdadeiros Hackers fuçam mas não costumam prejudicar.

A principal vítima dos Hackers sempre foi a Microsoft, além de algumas outras empresas que utilizam falhas, de propósito, para enviar informações de seus usuários.

Os verdadeiros Hackers, ao contrário dos Crackers, sempre invadiram sistemas, forçando a internet a aumentar sua segurança.

Os Hackers invadem principalmente banco de dados, avisam seus responsáveis. Por outro lado, os Crackers utilizam estas informações em proveito próprio,: informações bancárias, senhas, o que você escreve, etc.

Os Hackers, além disso, descobrem falhas em transações eletrônicas, comunicação digital, redes empresariais, cartão de crédito e sistemas de computador.

Os verdadeiros Hackers, tornam as falhas públicas, obrigando as empresas a resolver seus problemas.

Um dos sistemas mais explorado pelos Hackers, foi o sistema Windows. Foram centenas de falhas, desde sua primeira versão, falhas só conhecidas por especialistas em segurança digital de grandes empresas, são raras as exceções.

Etiqueta em redes sociais.

Atenção nas relações virtuais

Portanto, fica claro a necessidade de se resolver pessoalmente, tratar suas carências afetivas antes de se aventurar pelo mundo digital.

Tratada a carência, siga sem medo, escolha uma rede onde as pessoas sejam maduras e sérias, redes mais engajadas podem ser uma grande fonte de conhecimento e trocas de experiências, o que poderá lhe ser muito útil no futuro.

Evite redes onde as pessoas falam o que pensam e fazem o que querem, a vida virtual não significa liberdade em relação aos princípios fundamentais aos quais estamos submetidos na vida real.

Evite mentir, se as pessoas não te aceitarem como é não te merecem.

Quanto mais dados oferecidos pelos membros, maior a confiabilidade entre ambos. Uma pessoa que não tem foto, perde um ponto; não tem endereço, perde outro ponto; usa um apelido, mais um ponto negativo para ela.

Apesar disso, você não é obrigado a expor seu dados de cara, pode fazer isso na medida em que vai se adaptando a rede. A adaptação não pode durar a vida toda, não gostou, procure outra, há muitas possibilidades para se experimentar.

Alguns dados não devem ser expostos, principalmente porque não ha necessidade, como telefone residencial, o que poderia expor sua família a pessoas que você ainda não conhece, ao mundo virtual.

Só exponha seu número residencial, quando houver um motivo claro. Observe muito bem as atitudes das pessoas antes de se envolver demais, veja seus pensamentos, seus textos, sua postura.

Se algum dia houver algum evento, prefira locais públicos, não caia em papos de locais sigilosos, sua vida pode estar em risco, a ocasião faz o ladrão, nem todos os ladrões pensam assim, mas é bom ficar atento.

Pessoas que se expõe, de maneira transparente, não oferecem risco, procure na google ou no Yahoo por informações sobre esta pessoa. A Google já disponibiliza um serviço de indexação de nomes, do perfil, para valorizar o comportamento das pessoas e evitar os pilantras.

Se uma pessoa muito ativa em sua rede, não aparece com frequência nas buscas, cuidado, este cara não existe, é um personagem criado para sua rede, fora, não existe.

Usuários que são muito curiosos e misteriosos ao mesmo tempo, são suspeitos. Lembre-se, há situações em que uma pessoa é obrigada a se formalizar, caso de passaportes, hotéis, cartões de crédito, cheque etc.

By Jânio

-

Arquivos

- maio 2023 (1)

- abril 2023 (1)

- outubro 2021 (2)

- fevereiro 2021 (1)

- agosto 2020 (1)

- julho 2020 (1)

- maio 2020 (3)

- abril 2020 (5)

- março 2020 (3)

- novembro 2019 (1)

- setembro 2019 (1)

- novembro 2018 (1)

-

Categorias

- Animação

- Arabic

- Arquivo X

- blogosfera

- Ciências

- Cinema

- Concursos.

- curiosidades

- divulgação gratis

- downloads

- english

- Espanhol

- esportes

- Google +

- Grandes Amigos

- Inglês

- Internacional

- internet

- Judiciário

- Música.

- Mensagens

- Migração

- oportunidades

- Otimização_

- Piadas

- Política

- Policia

- Redes Sociais

- Reflexões

- Resumos Semanais.

- Saúde

- segurança

- televisão

- Uncategorized

- Utilidade Pública

- Videos

- youtube

-

RSS

Entries RSS

Comments RSS